Akamai ha pubblicato il nuovo report sullo stato della rete focalizzando la sua attenzione sulla sicurezza e sugli attacchi. Quello che emerge è una situazione non certamente rosea con aumento sensibile degli attacchi del tipo DDoS rispetto allo stesso periodo dell’anno precedente. Le dimensioni degli attacchi più estesi sono quasi raddoppiate in questo trimestre. Due attacchi DDoS si sono verificati a 623 Gigabits al secondo (Gbps) e a 555 Gbps, valori che dimostrano un aumento significativo rispetto al record precedente di 363 Gbps. Entrambi gli attacchi record hanno colpito il blogger e scrittore nell’ambito della cyber sicurezza Brian Krebs, che ha fatto da parafulmine per la botnet Mirai, secondo una pubblicazione recente.

L’attacco da 555 Gbps è stato di tipo ACK Flood e NTP Reflection, ma l’origine del traffico nell’attacco da 623 Gbps è stata inusuale: una botnet basata sul malware denominata Mirai e alimentata da dispositivi IoT (Internet-of-Things) infetti. Le botnet Mirai si diffondono come un worm tramite telnet e nomi utente e password predefiniti per infettare dispositivi che attendono comandi di attacco mentre eseguono la scansione di dispositivi vulnerabili aggiuntivi. Tra gli attacchi sono inclusi: UDP, GRE, ACK, SYN, DNS, Valve Engine e HTTP Flood. Durante il primo trimestre si è verificato un elevato numero di attacchi che hanno superato i 100 Gbps mentre nel terzo trimestre si sono verificati altri 19 mega attacchi. Se il numero complessivo di attacchi è diminuito dell’8% in questo trimestre, il numero e le dimensioni degli attacchi più estesi sono aumentati. Dei 19 mega attacchi, 13 hanno colpito il settore Media & Entertainment, 4 il settore Gaming e 2 il settore Software e tecnologia.

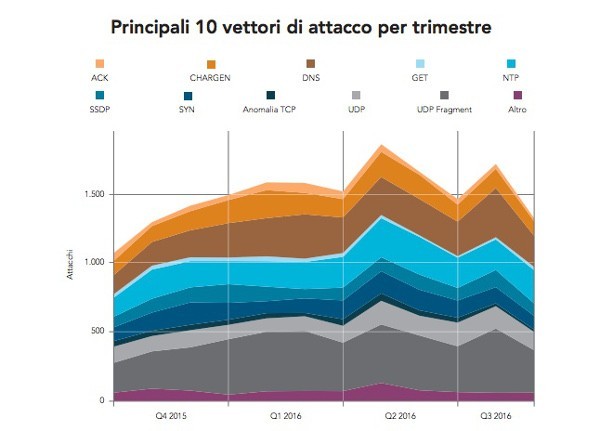

Akamai, i principali vettori di attacco

Il numero totale degli attacchi DDoS sulla rete instradata è stato pari a 4.556, vale a dire superiore del 71% rispetto al terzo trimestre dello scorso anno ma è sceso dell’8% rispetto allo scorso trimestre. È incoraggiante vedere un calo nel numero complessivo di attacchi, ma è improbabile che questa tendenza continui. Il periodo delle festività è da lungo tempo caratterizzato da un aumento del numero degli attacchi DDoS e gli utenti malintenzionati ora dispongono di un nuovo strumento, le botnet alimentate da dispositivi IoT, che probabilmente verrà riutilizzato. Nell’ultimo trimestre è stato registrato un aumento del 276% degli attacchi NTP rispetto al secondo trimestre del 2015. L’analisi di questo trimestre indica che sebbene il numero degli attacchi sia stato alto, la quantità di traffico generata da ciascuno di essi è diminuita drasticamente perché il numero dei server NTP privi di patch disponibile per gli utilizzi dannosi continua a restringersi. Durante il periodo delle festività 2014 l’attacco NTP Flood medio ha fornito oltre 40 Gbps, mentre l’attacco NTP medio in questo trimestre potrebbe a malapena generare 700 milioni di bit al secondo (Mbps), un calo del 98% a livello di larghezza di banda.

Sebbene la botnet Mirai abbia utilizzato attacchi GRE (Generic Routing Encapsulation) in modo massiccio nel terzo trimestre, GRE resta un componente minore nel panorama complessivo degli attacchi. È probabile, tuttavia, che la popolarità degli attacchi GRE cresca via via che i recenti attacchi diventano noti. A differenza degli attacchi basati sulla riflessione, gli attacchi GRE fanno ampio affidamento sulla capacità dei nodi botnet e non supportano l’amplificazione del traffico degli attacchi.

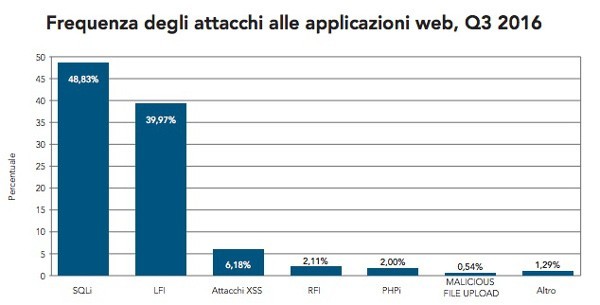

Akamai, frequenza degli attacchi

Con questo trimestre si completa un anno intero in cui la Cina si classifica come il principale paese di origine degli attacchi DDoS. Nel terzo trimestre la Cina è stato il paese di origine del 30% del traffico degli attacchi DDoS. Tra gli aspetti positivi, la proporzione del traffico proveniente dalla Cina è calata del 56%, contribuendo a un calo dell’8% degli attacchi totali. Anche Stati Uniti, Regno Unito, Francia e Brasile sono tra i cinque paesi principali di origine degli attacchi.

Il numero medio di attacchi DDoS è salito al 30% per obiettivo questo trimestre, indicando che dopo un primo attacco, un’organizzazione ha un’elevata probabilità di subire un altro attacco e alcune organizzazioni sono praticamente sotto attacco continuo. Le principali organizzazioni colpite hanno subito dai tre ai cinque attacchi al giorno. Per queste organizzazioni, molte brevi interruzioni al giorno possono avere seri effetti negativi sulla reputazione del proprio business.

Nonostante un calo del 13% negli attacchi alle applicazioni web provenienti dagli Stati Uniti, il paese ha rivendicato il primo posto come origine principale del traffico degli attacchi. Il Brasile, che ha detenuto la prima posizione nell’ultimo trimestre, è calato al quarto posto, dietro i Paesi Bassi e la Russia. Con il 18% degli attacchi, i Paesi Bassi si collocano sorprendentemente al secondo posto. Gli autori degli attacchi spesso oscurano l’origine di un attacco alle applicazioni web con l’utilizzo dei server proxy. Questi paesi hanno rappresentato le origini degli indirizzi IP nell’ultimo periodo osservato. Se gli Stati Uniti sono stati l’origine del 20% degli attacchi alle applicazioni web, sono stati anche l’obiettivo del 66% degli attacchi.

/https://www.webnews.it/app/uploads/2016/11/ddos.jpg)

/https://www.webnews.it/app/uploads/2025/04/wp_drafter_1213938.jpg)

/https://www.webnews.it/app/uploads/2025/04/wp_drafter_1213817.jpg)

/https://www.webnews.it/app/uploads/2025/04/flux_image_1213636_1745488121.jpeg)

/https://www.webnews.it/app/uploads/2025/04/wp_drafter_1213589.jpg)