La Russia è un Paese leader nell’adozione di valuta virtuale. Ad affermarlo è Chainalysis, la principale azienda al mondo di criptovaluta e blockchain per l’analisi dei dati e delle soluzioni di monitoraggio delle transazioni. Ma la storia dell’utilizzo della valuta digitale di questo Paese non è del tutto positiva: pare infatti che essa rappresenti anche una quota sproporzionata di guadagno per delle attività legate a diverse forme di criminalità locale, in particolare pirata.

Dalla Russia con “dolore”

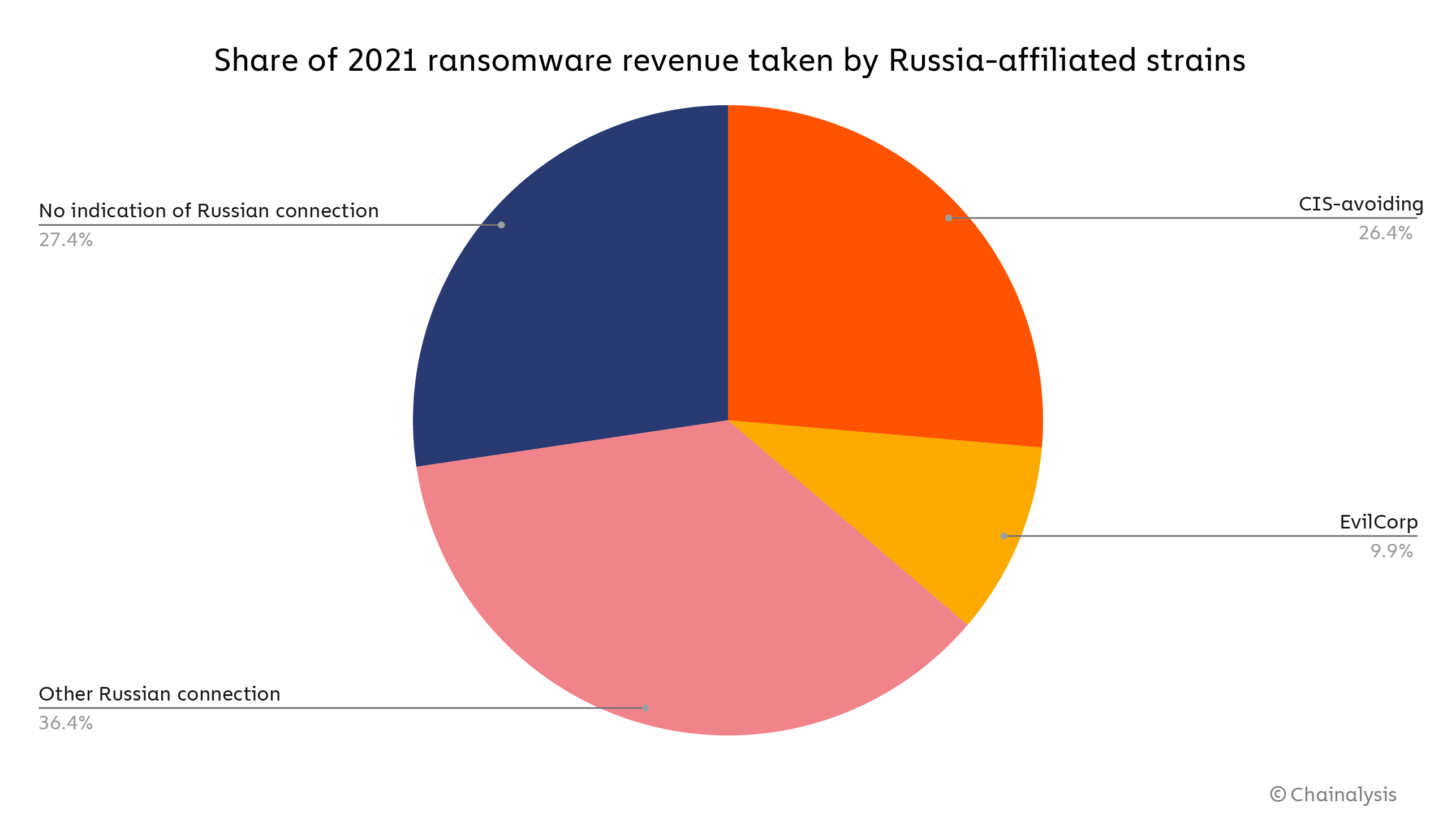

Secondo i dati di una ricerca pubblicati dalla società internazionale che fornisce dati e analisi blockchain ad agenzie governative e istituzioni finanziarie di almeno 40 Paesi, oltre 400 milioni di dollari, ovverosia il 74% di tutto il denaro guadagnato tramite attacchi ransomware nel 2021, sarebbe finito nelle mani di criminali informatici collegati in qualche modo alla Russia. Gli analisti di Chainalysis sostengono di essere riusciti a determinare questi legami basandosi su alcuni parametri chiave, come per esempio la lingua e la posizione geografica degli hacker autori delle azioni incriminate, ma anche dai nomi di alcuni dei gruppi di pirati informatici coinvolti, appunto, nei principali attacchi dello scorso anno.

Tra questi il più famoso in assoluto è Evil Corp. Questo gruppo di cybercriminali da anni è l’incubo peggiore degli americani (e non solo) visto che sono stati dietro gli attacchi più clamorosi e importanti a siti governativi, banche e aziende statunitensi, con tanto di sottrazione di danaro o richieste di riscatto, quasi sempre in criptovaluta. Per esempio, una delle più grandi compagnie assicurative statunitensi, CNA Financial, ha pagato 40 milioni di dollari per liberarsi da un attacco ransomware che si è verificato lo scorso marzo.

Attenti a non generalizzare

Anche Garmin, società sempre degli Stati Uniti che però sviluppa tecnologie di aviazione e commerciali per GPS, ne ha pagati 10 di milioni di dollari, per “liberare” i suoi server hackerati. I ransomware, infatti, sono dei malware che infettano i sistemi informatici di aziende e istituzioni, bloccandoli proprio con lo scopo di chiedere un riscatto per essere “rilasciati” ai legittimi proprietari. Attenzione però a prendere sempre con le molle alcune statistiche.

Perché il fatto che certi gruppi siano russi o non attacchino le nazioni dell’ex Unione Sovietica non è detto che implichi necessariamente legami con il Governo di Putin. Per esempio, operando in Russia, è logico che questi hacker non provochino danni localmente, per non attirare troppo le “attenzioni” da parte delle autorità locali o disturbare, magari per errore, qualche attività legata alla mafia moscovita.

Non solo: da un’inchiesta giornalistica internazionale indipendente, nel 2020 si è scoperto che altri famosi cybercriminali con sede in Russia, come DarkSide e REvil, avrebbero lavorato anche per alcuni Paesi occidentali, europei e non, oltre che per aziende straniere. Questi hacker offrono infatti un “servizio” a chi li paga, e nello specifico il cosiddetto ransomware-as-a-service. In pratica non solo forniscono all’acquirente il codice informatico necessario a effettuare un attacco, ma a seconda del prezzo pattuito, possono anche gestire perfino la negoziazione con la vittima. E chi li ha finanziati, rimane così nell’ombra.

/https://www.webnews.it/app/uploads/2022/01/hacker-russia.jpg)

/https://www.webnews.it/app/uploads/2025/02/wp_drafter_1209961.jpg)

/https://www.webnews.it/app/uploads/2025/02/wp_drafter_1209935.jpg)

/https://www.webnews.it/app/uploads/2025/02/wp_drafter_1209937.jpg)

/https://www.webnews.it/app/uploads/2025/02/wp_drafter_1209795.jpg)