Due vulnerabilità scoperte su alcuni computer Dell rischiano di causare danni piuttosto gravi, se l’utente visita siti web poco raccomandabili. Il produttore statunitense ha pubblicato le istruzioni per rimuovere i certificati eDellRoot e DSDTestProvider, installati dalle applicazioni Dell Foundation Services e Dell System Detect, ma è disponibile una soluzione più semplice. Microsoft ha infatti aggiornato Windows Defender, che ora rileva ed elimina i due certificati, insieme ai file correlati.

Le due applicazioni vengono utilizzate da Dell per fornire supporto tecnico ai clienti, ma oltre ai certificati self-signed installano nel Windows root store anche le chiavi crittografiche private che, come si intuisce dal nome, non dovrebbero essere pubbliche. Un malintenzionato con minime competenze tecniche potrebbe invece estrarre le chiavi e usarle per firmare certificati falsi che possono essere sfruttati per creare un sito HTTPS infetto, eseguire attacchi man-in-the-middle e nascondere malware all’intero di software legittimi.

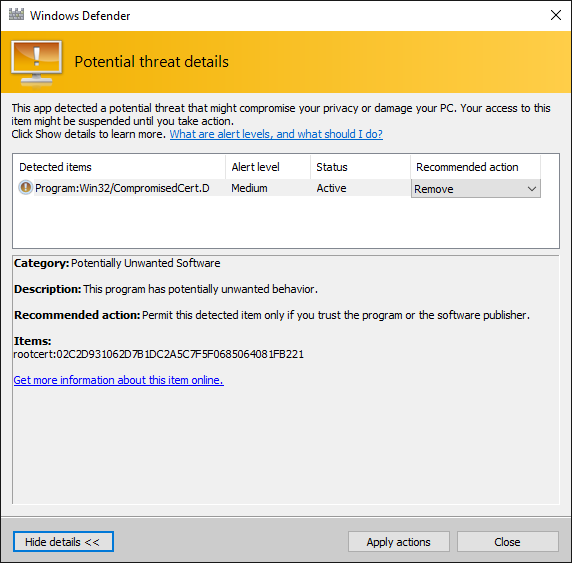

Microsoft ha rilasciato un aggiornamento per Windows Defender (Windows 10 e Windows 8.1), Security Essentials (Windows 7 e Windows Vista) e Safety Scanner che permette di cancellare i due certificati Dell, rilevati come Win32/CompromisedCert.C e Win32/CompromisedCert.D. I tool rimuovono anche i file binari (DLL) che potrebbero reinstallare i certificati vulnerabili. Tuttavia, questa soluzione potrebbe rivelarsi inutile se gli utenti usano un altro software antivirus non aggiornato. Fortunatamente, le nuove versioni delle applicazioni Dell Foundation Services e Dell System Detect non installano più i due certificati.

/https://www.webnews.it/app/uploads/2015/11/Dell1.jpg)

/https://www.webnews.it/app/uploads/2025/04/wp_drafter_1212657.jpg)

/https://www.webnews.it/app/uploads/2025/04/wp_drafter_1212168.jpg)

/https://www.webnews.it/app/uploads/2025/04/flux_image_1212178_1743665258.jpeg)

/https://www.webnews.it/app/uploads/2025/03/wp_drafter_1211935.jpg)